如何使用应对SlowHTTPTest等dos攻击

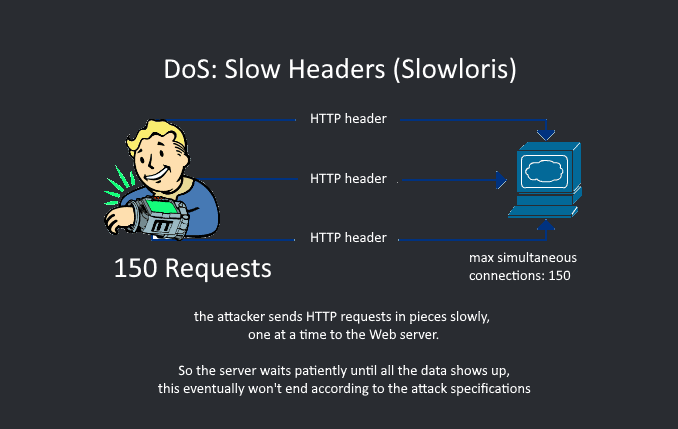

dos拒绝服务式攻击,初级的人员可以是用SlowHTTPTest进行一个慢http攻击,如果服务器配置不当,就无法承受此攻击行为,Slowloris 与Slow HTTP POST dos工具依赖http协议,他们会在服务器处理完一个完整的请求前将服务器的资源耗尽,达到攻击行为,Slow Read DoS 攻击跟slowloris 与 slow POST的延长http服务时间不同的是,它会发送合法的请求,并且慢慢的读取服务器的相应数据,最终把服务器资源耗尽

今天我们来演示一下,禁止使用此工具进行非法活动

在linux内核的系统中打开terminal,执行以下命令

# update repos first sudo apt-get update # Install the tool sudo apt-get install slowhttptest好了,工具安装好了,下面我们来模拟一下攻击行为

slowhttptest -c 500 -H -g -o ./output_file -i 10 -r 200 -t GET -u http://yourwebsite-or-server-ip.com -x 24 -p 2我们来解释一下参数

-c: 建立http连接的数量,通常200就会让一个没有任何保护措施的服务器瘫痪 -H: 开始 slowhttptest in SlowLoris 模式, 发送未处理完...

点击查看剩余70%

网友评论0